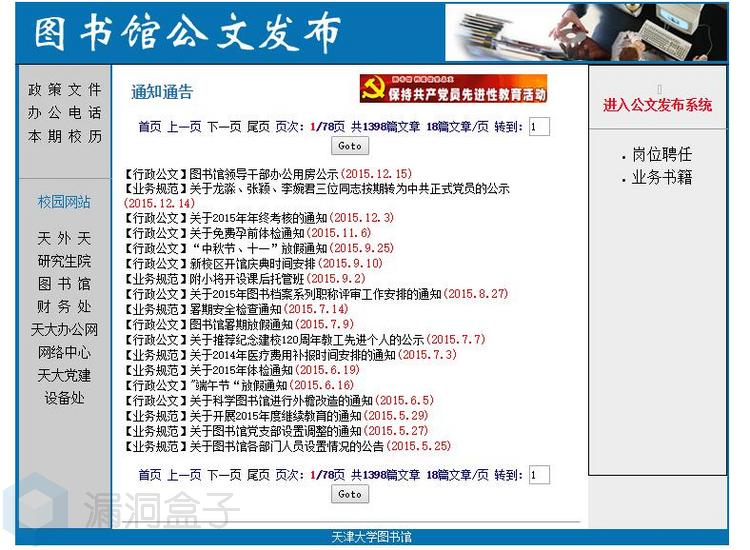

访问网址后如下图

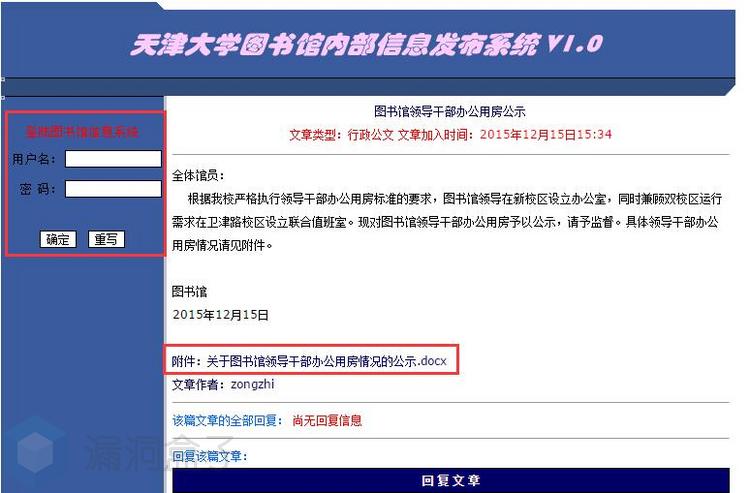

随便打开一片文章,可以看到这个页面

其中用右侧红框标注的是存在SQL注入的地方,附件这里直接把连接放到各种自动化工具里可以跑出admin表数据,然后在左侧登陆.

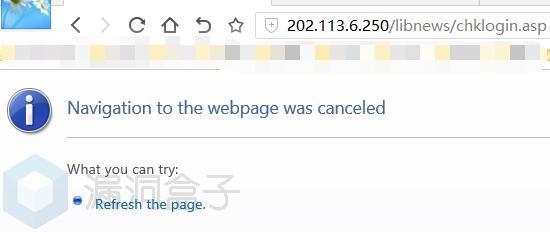

这里测试的时候发现一个问题,如下图

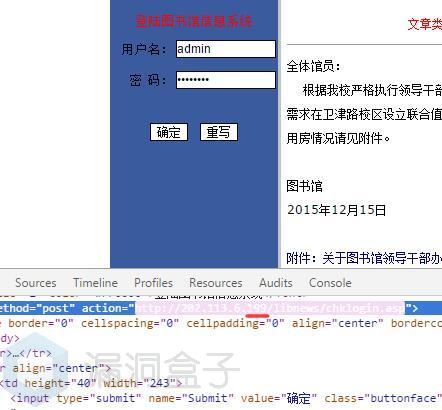

这个ip地址是失效的,没办法打开,但是我发现这个地址与之前的地址不同,而且之前在扫描199这个ip的目录时确实也发现了chklogin.asp这个文件,所以替换form post的action为202.113.6.199,再提交

成功进入

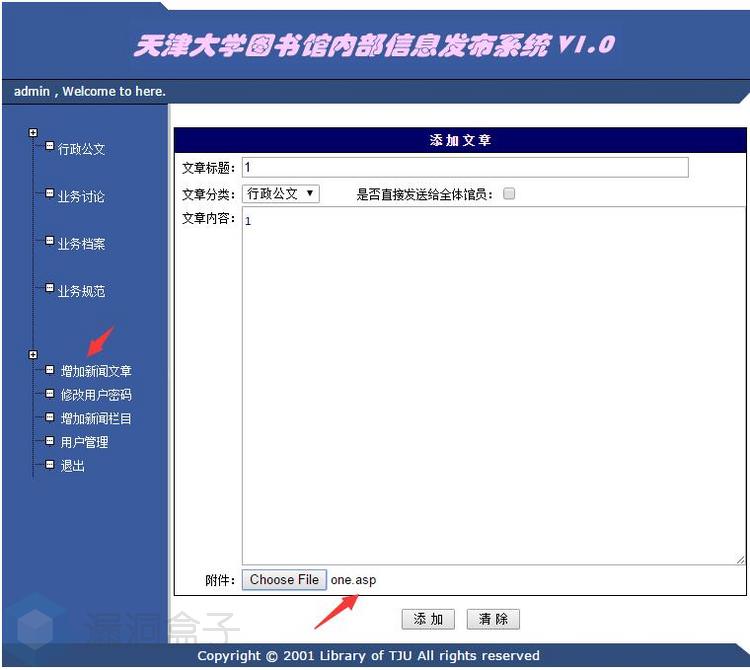

这里上传了asp的一句话

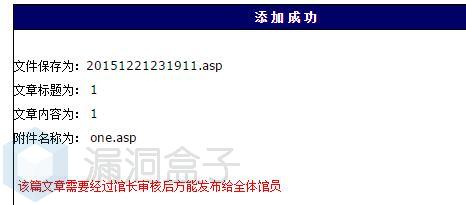

添加成功,并且GET文件名

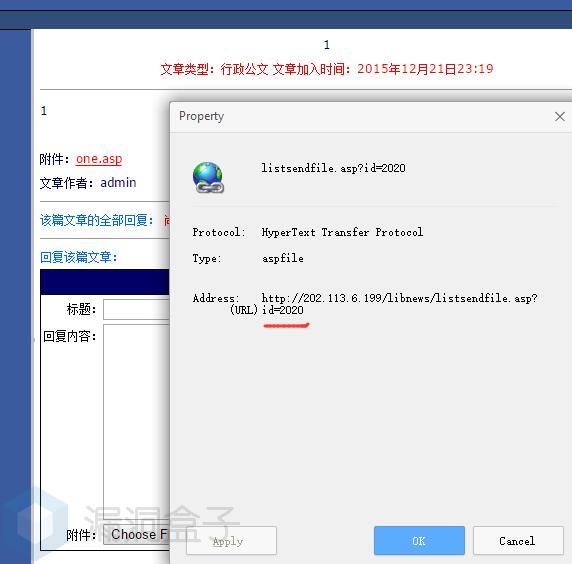

不过可以看到下载是由一个asp文件处理的,虽然知道文件名,但并没有具体的路径,所以上传的文件也没办法找到

除了扫目录之外,对上传的POST包也做了各种测试,跨目录 截断 以及尝试256文件名想看一下爆错信息有没有上传路径,不过还是没有获得更多信息.不继续弄了,直接补上sql注入问题吧

已发布至:https://www.vulbox.com/bugs/vulbox-2015-013524